快速查找Linux系统中的大文件

曾经觉得你的硬盘驱动器是不断满,但你不能查明的罪魁祸首?对于我们这些积累了大量数据的人来说,大文件可能会偷偷地占用宝贵的磁盘空间,从而降低系统速度并使管理数据变得更加困难。 但别担心,找到这些数字囤积者并不一定是一项艰巨的任务。Linux提供了几个强大而简单的命令来帮助您识别和管理最大的文件。 让我们探索三种有效的方法,使您成为磁盘空间管理的专家。 方法1:使用find命令find命令是用于文件系统导航的瑞士军刀,它非常适合根据各种标准 (包括大小) 定位文件。这是每个Linux用户都应该拥有的基本工具。 这里是你如何使用find要精确定位大文件: 1find . -type f -size +1G -print0 | xargs -0 du -h | sort -rh | head -n 10 让我们打破这里发生的事情: find . -type f -size +1G: 这部分告诉find在当前目录中查找 (.) 的文件 (type f) 大于1千兆字节 (size +1G)。你可以调整1G至1M对于兆字节,1K对于千字节,或您需要的任何其他大小。 print0: 这确...

免费Hyper-V发行版的终结

微软已经正式淘汰了Windows Server 2025免费版本的Hyper V。这一变化标志着依赖经济高效的IT专业人员和组织的重大转变虚拟化。这对您的基础设施和预算意味着什么? 2025.06 陕西·秦岭 微软的Hyper-V Server是过去付费虚拟机管理程序解决方案的免费替代方案。在市场竞争中,它并没有改变游戏规则,但作为免费提供的企业级虚拟化解决方案,一直是重要而有影响力的基础工具。但是,随着Windows Server 2022和2025的发布,免费Hyper-V的时代已经结束。对于依赖Hyper-V满足虚拟化需求的IT专业人员和组织来说,这一转变标志着一个重大变化。在2022-2023年期间,许多Hyper-V用户开始向微软询问Hyper-V发生了什么?答案很简单:微软淘汰了这个版本,所以你现在唯一的选择就是安装和部署Windows Server 2025 core版本(没有GUI的版本),您将在其上激活Hyper-V角色。这个版本的操作系统,你可以想象,不是免费的。但在我们讨论之前,让我们回顾一下发生了什么。 Hyper-V Server 的兴起Hype...

「企业经营数据分析:思路、方法、应用与工具」

数据就是数字化的证据和依据,是事物存在和发展状态或者过程的数字化记录,是事物发生和发展留存下来的证据。 2025.06 湖南·长沙·黄花国际机场 概述篇企业中的大数据企业留存和积累的数据越多就越有价值。这些数据一方面可以当作证据,另一方面也可以用来研究规律,成为企业预测未来市场、形成商业洞察的依据。数据的依据价值远远大于其证据价值。 数据技术 数据采集技术 数据存储技术 数据传输技术 数据处理和数据挖掘技术 如果不能从数据中提取信息用于管理决策,那么采集的数据只会成为企业的成本;如果能够充分发挥数据的力量,在数据中挖掘价值,那么数据就会成为企业的资产。 数据分类 静态数据表示结果,动态信息表示行为 加工数据是在原始数据解读基础上的提炼,强调追溯机制 数据类型 定性数据 定序数据 定距数据 定比数据 数据结构数据结构是存储\组织数据的方式,是数据内部的构成方式.数据结构是指数据元素之间存在着一种或多种关系. 数据的逻辑结构 数据主体 数据表 一条数据 字段 数据的存储结构 数据的运算结构 数据质量 准确性 精确性 真实性 及时性 即时性 完整性 全面性 关...

Windows 10/11 优化工具

2025.06 陕西省西安市·鼓楼 过早优化是万恶之源。 —— Donald Knuth Optimizer是一个优秀的Windows 10/11优化工具,它通过单程序文件实现了对常用Windows 10/11的功能调整和优化。 多语言支持 功能页面 通用优化选项 Windows 10专项 其他小工具

新时代的数据中心通用网卡标准

人们的信息领域往往只限于自己选择的、让自己愉悦的事务,久而久之,便会让生活局限于像蚕茧一般的“茧房之中” 2025.06 北京·亦庄 新石器无人车 数据中心面临着来自人工智能、云计算和大规模数据传输的飞速增长的需求。那么,100Gb以太网是否超越25Gb以太网成为新标准?让我们深入探讨零售成本、收益以及空间、资本支出、运营支出、效率和面向未来的关键因素,以找出哪种速度最适合您的数据中心。 是什么推动了从25Gb到100Gb的转变?25Gb以太网是由谷歌和微软等巨头推动在2014年左右推出,使用单通道25Gbps链路提供的带宽是10Gb网络的2.5倍,它很快成为超大规模设置中的架顶式 (ToR) 交换机的最爱。快进到2025年,现在100Gb以太网正在普及。它建立在四个25Gbps通道上,是现在是企业和云环境的有力竞争者。但是从性价比的角度而言,这个升级是合理的吗? 25Gb以太网的成本是多少?我们来看一下当前组建25Gb网络的成本,以下按照公开的零售价格来计算。25GbE SFP28收发器零售价约为50美元,根据FS.com。像FS N8500-48B6C一样,48端...

非Windows平台使用发票验真平台

同事在Mac平台或者其他非Windows主机使用《国家税务总局全国增值税发票查验平台》的时候会出现使用问题,导致无法进行发票验真操作。其实,这是一个很容易解决的小问题。 2025.06 西安·喜来登酒店·1212 故障表现登录国家税务总局全国增值税发票查验平台,之后发现证书是国家税务总局自签的证书,而且是从2015年到2036年的十年证书。除此之外,页面还有弹窗错误,这是由验证码功能无法正确连接后台导致的。 官方处理官方的处理方式就是通过根证书安装引导界面来下载和部署安装国税总局的根证书和自签证书。但这种方式主要针对Windows平台,对于其他非Windows平台没有给出解决方案。 解决思路原始文件我们来拆解官方证书安装工具。将taxca.rar这个压缩包解压之后,可得到名为“一键安装.exe”的部署工具。然后继续解压缩就可以得到安装脚本和证书本体。其中证书分为两种,一种是p7b文件,另一种是两个cer文件。 123456789101112 目录: C:\Users\root\Downloads\taxcaMode LastWriteT...

释放系统性能:Fedora和RHEL上PCP调优实用指南

Performance Co-Pilot (PCP)是一个用于收集、监控和分析系统性能指标的强大框架。它包含在 Fedora 和 RHEL 的仓库中,允许管理员以最低配置收集各种数据。本指南将指导您如何调整PCP 的 pmlogger服务,以更好地满足您的需求——无论您是在调试性能问题,还是在受限的硬件上运行。 PCP的默认设置是否适合您的P用例?通常并非如此。虽然 PCP 的默认设置能够在数据粒度和开销之间取得平衡,但生产工作负载的差异很大。本文稍后将使用两个场景来演示一些有用的配置。 启动并运行 PCP首先,安装 PCP 包: 1$ sudo dnf install -y pcp pcp-system-tools 然后启用并启动核心服务: 12$ sudo systemctl enable --now pmcd.service$ sudo systemctl enable --now pmlogger.service 验证两个服务是否正在运行: 1$ systemctl status pmcd pmlogger 了解 pmlogger 及其配置PCP由两个主要成分组成...

解决Jumpserver的升级故障

JumpServer在5月27日推出了他们的LTS版本:4.10,然后我就寻思给现有的堡垒机升一下级,然后等到这两天4.10.1版本出来之后就趁晚上有空就升级一下。 然后,它就挂了。 2025.06 北京·朝阳 故障表现具体问题就是升级完成之后,数据库架构出现问题,应用程序无法执行。应用回滚会出现“服务器连接错误”提示,所有创建的服务器信息丢失。 解决的思路一个是重新导入备份的数据库,一个是解决数据库结构的问题。 123456789101112131415161718192021222324252627282930313233343536373839404142434445464748495051525354555657585960616263646566676869707172737475767778798081828384858687888990919293949596979899100101102103104105106107108109110111112113114115116117118119120121122123124125126127128129130131...

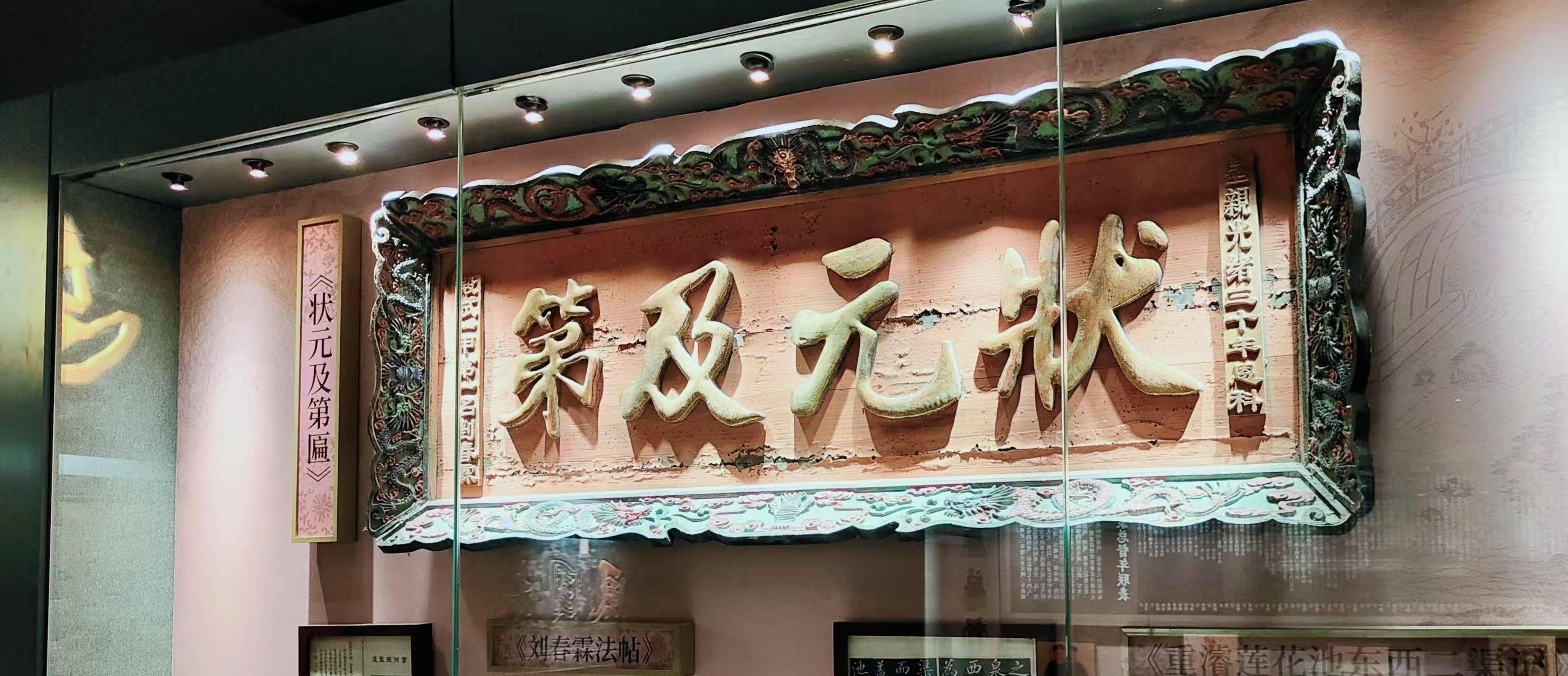

写给小学毕业生的家书

前两天,小朋友的班主任在家长群里让家长偷偷写一封家书给自己的娃,要等放假之前的集体活动中给娃一点小小的“惊喜”。媳妇说这事归你,那我就写点什么吧。 总而言之:我将不能常到百草园了。Ade,我的蟋蟀们!Ade,我的覆盆子们和木莲们! —— 鲁迅·《从百草园到三味书屋》 2025.05 河北·保定·保定博物馆 满清最后一个状元刘春霖的状元及第匾 儿童节快乐,我的小朋友! 今年的六一是个特别的节日,因为这是你在小学阶段的最后一个儿童节。也就是说,很快你就要和小学校园挥挥手,然后骄傲地迈入中学生的行列了。 时间真是过的飞也似地,我都想不起来我是哪一年摘下红领巾的、和自己的小学告别的,好像还是苏联变成前苏联没几年的时候。记得我们当年也是六一前开大会,那是一个大晴天,我的小学也是组织大家到旗帜飞扬、锣鼓喧天、吵吵闹闹的操场上做表彰。我还有幸拿到了一个“三好学生”的奖状呢。会开完之后,我和我们班的同学一块叽叽喳喳的回家去。一路上,有同学说他前几天在市里面看到了很高级的蓝鸟轿车、有同学说二十一世纪的科技将会是多么发达,也有同学在问你长大想做什么……。如今已...